Para acceder al level 9 de Natas necesitamos los siguientes datos de acceso (la contraseña ha sido obtenida en el reto natas8):

Username: natas9

Password: W0mMhUcRRnG8dcghE4qvk3JA9lGt8nDl

URL: http://natas9.natas.labs.overthewire.org

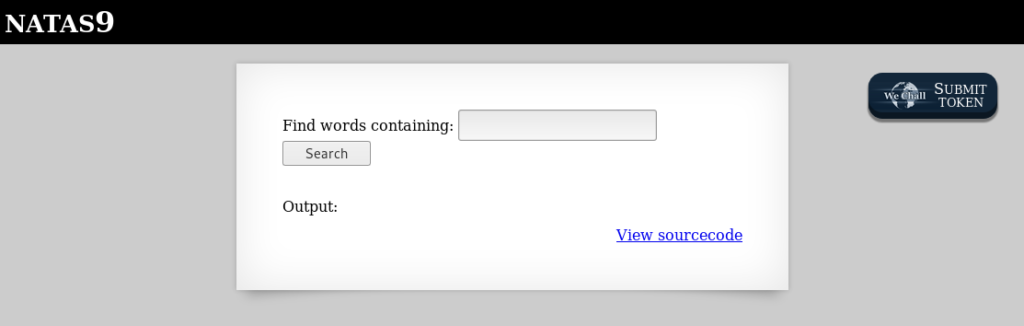

Una vez hayamos accedido a este nivel veremos un mensaje que nos indica Buscar palabras que contengan y un botón de tipo submit para comenzar la búsqueda.

También podemos ver el código fuente del sitio web haciendo clic en el enlace View sourcecode que se encuentra resaltado en color azul.

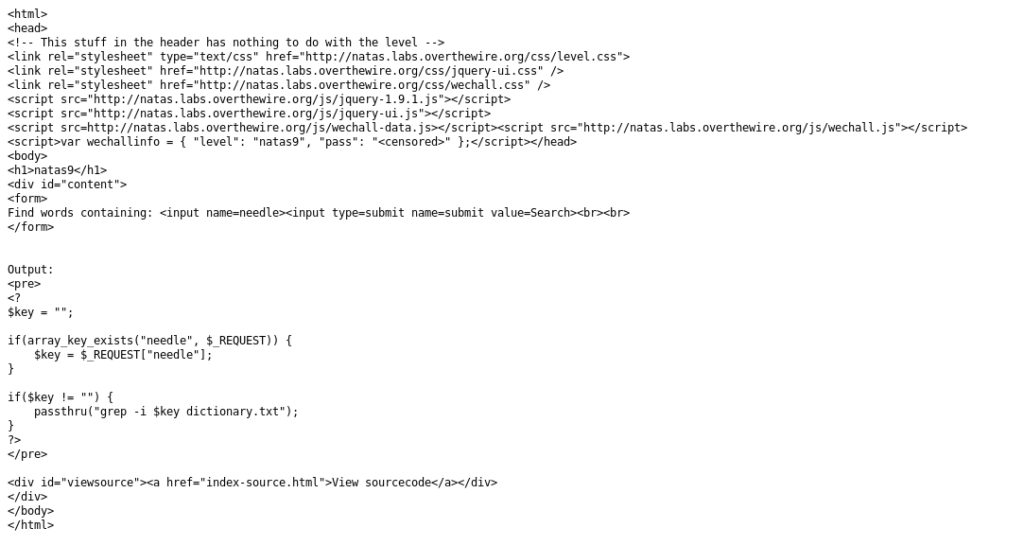

Analizando el código podemos observar que se ha utilizado la función passthru de PHP que permite ejecutar comandos igual que las funciones exec y system.

El comando grep -i permite realizar una búsqueda de las palabras introducidas en el input, ignorando las distinciones entre mayúsculas y minúsculas dentro del fichero dictionary.txt.

Pero si le pasamos al input la cadena ; cat /etc/natas_webpass/natas10 (por ejemplo), estará cerrando el comando para la búsqueda en el fichero dictionary.txt y concatenando el comando cat /etc/natas_webpass/natas10, para mostrar el contenido de este fichero, que es donde se encuentra la contraseña para acceder al siguiente nivel.

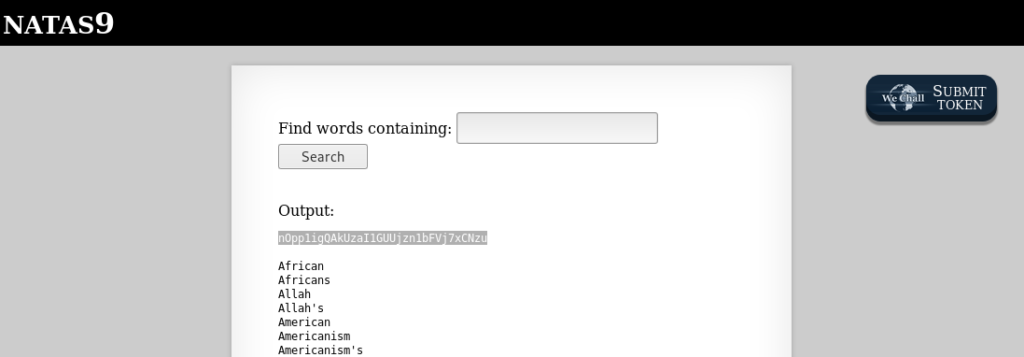

La contraseña para acceder a nivel natas 10 es nOpp1igQAkUzaI1GUUjzn1bFVj7xCNzu

Este reto ha sido resuelto por Init0 (initcero) una empresa de hacking ético en Canarias (España)